1. Hashing là gì?

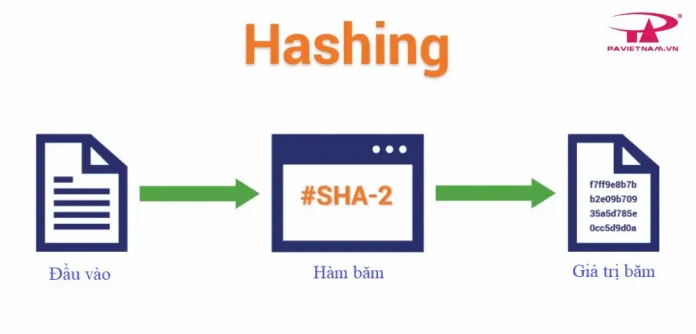

Hashing là quá trình chuyển đổi một nội dung có kích thước và độ dài bất kỳ thành một đầu ra có độ dài cố định, sử dụng các thuật toán và công thức toán học gọi là hàm băm.

Ví dụ, trong bitcoin, các giao dịch (transactions) chứa thông tin giao dịch được xem như dữ liệu đầu vào. Dữ liệu này được xử lý qua một thuật toán, cụ thể là SHA-256, để tạo ra đầu ra là một chuỗi có độ dài cố định là 256 ký tự. Điều này có nghĩa là bất kể dữ liệu đầu vào lớn hay nhỏ, từ một đoạn văn bản như “Hello World!” đến một file hay một bức ảnh, kết quả cuối cùng luôn là một chuỗi 256 ký tự.

2. Các chức năng chính của Hash

Hashing, một yếu tố cơ bản của công nghệ blockchain, phục vụ nhiều chức năng quan trọng:

Tăng cường bảo mật

Hàm băm được thiết kế để hoạt động một chiều, khiến việc quay lại dữ liệu gốc từ hàm băm trở nên cực kỳ khó khăn. Điều này rất quan trọng trong blockchain vì thay đổi dữ liệu trong một khối sẽ thay đổi hàm băm của nó, làm cho bất kỳ sửa đổi nào trở nên rõ ràng và bảo vệ tính toàn vẹn của blockchain. Tính chất một chiều của hàm băm ngăn chặn việc giả mạo dữ liệu, duy trì độ tin cậy của chuỗi khối.

Xác minh dữ liệu

Hashing giúp xác minh tính xác thực của dữ liệu trong blockchain. Bằng cách so sánh hàm băm của khối với hàm băm được tham chiếu trong khối tiếp theo, có thể xác nhận tính toàn vẹn của dữ liệu. Trong các mạng như Bitcoin, mỗi khối bao gồm hàm băm của khối trước đó, tạo ra một chuỗi phụ thuộc lẫn nhau. Bất kỳ nỗ lực thay đổi dữ liệu trước đó sẽ làm gián đoạn chuỗi này, làm mất hiệu lực các giá trị băm tiếp theo và cảnh báo mạng về khả năng giả mạo.

Con trỏ khối

Hashing cũng hoạt động như con trỏ trong chuỗi khối. Bằng cách lưu trữ hàm băm của khối trước trong khối hiện tại, một liên kết tuần tự được thiết lập. Phương thức liên kết này tạo thành cấu trúc của blockchain, trong đó mỗi khối được kết nối với khối trước đó thông qua hàm băm duy nhất của nó, đảm bảo chuỗi dữ liệu theo trình tự thời gian và không bị gián đoạn.

Hỗ trợ cơ chế đồng thuận

Trong các mạng blockchain sử dụng cơ chế đồng thuận bằng chứng công việc (PoW) như Bitcoin, hashing là yếu tố then chốt. Người khai thác phải giải các câu đố phức tạp liên quan đến hàm băm để xác thực và thêm các khối mới vào chuỗi khối. Độ khó của những câu đố này có thể điều chỉnh được, giúp điều chỉnh tốc độ tạo khối mới và duy trì sự ổn định của mạng. Quá trình này đảm bảo một phương pháp phi tập trung và dân chủ để xác thực các giao dịch và duy trì chuỗi khối.

Tổng kết

Hashing không chỉ là một tính năng bảo mật; nó là một công cụ đa diện giúp củng cố chức năng, tính toàn vẹn và độ tin cậy của mạng blockchain. Bằng cách cho phép lưu trữ dữ liệu an toàn, có thể kiểm chứng và liên kết với nhau, hashing là không thể thiếu trong hoạt động hiệu quả và đáng tin cậy của các hệ thống blockchain.

3. Tổng hợp các hàm Hash thông dụng

MD5

MD5 (Message-Digest Algorithm 5) là một trong những thuật toán hàm băm phổ biến nhất, tạo ra một giá trị băm 128-bit (16 byte) từ đầu vào dữ liệu có độ dài bất kỳ.

Hiện nay, MD5 không còn được coi là an toàn cho các ứng dụng mật mã hóa quan trọng do nhiều lỗ hổng bảo mật đã được phát hiện. Cụ thể, việc tìm ra hai đầu vào có cùng giá trị băm đã trở nên khá dễ dàng với công nghệ và sức mạnh tính toán hiện đại, đặt ra mối lo ngại về tính không đụng độ của MD5 và làm mất đi tính an toàn của thuật toán trong các ứng dụng phức tạp.

MD5 vẫn có thể được sử dụng để tạo mã thông báo (checksum) để kiểm tra tính toàn vẹn của tệp tin hoặc trong các trường hợp không yêu cầu mức độ an toàn cao. Tuy nhiên, việc sử dụng MD5 có thể gây ra rủi ro về bảo mật dữ liệu. Do đó, các thuật toán hàm băm như SHA-256 hoặc SHA-512 được ưu tiên hơn nhờ tính an toàn và độ tin cậy cao hơn.

SHA-1

SHA-1 (Secure Hash Algorithm 1) là một hàm băm phổ biến, được thiết kế bởi Cơ quan An ninh Quốc gia Hoa Kỳ (NSA), tạo ra một giá trị băm 160 bit (20 byte) từ đầu vào dữ liệu có độ dài bất kỳ.

SHA-1 đã được sử dụng rộng rãi trong nhiều ứng dụng khác nhau, từ xác thực mật khẩu đến ký hiệu điện tử và kiểm tra tính toàn vẹn của tệp. Tuy nhiên, từ năm 2010, SHA-1 không còn được coi là an toàn do nhiều lỗ hổng bảo mật đã được phát hiện, làm giảm tính tin cậy của thuật toán trong việc chống lại các cuộc tấn công hiện đại. Cụ thể, khả năng tìm ra va chạm trong quá trình tạo giá trị băm với mức độ tính toán không quá lớn đã được chứng minh.

Dù SHA-1 vẫn còn được tích hợp trong một số ứng dụng, các hàm băm mạnh hơn như SHA-256, SHA-384, và SHA-512 được ưu tiên hơn do tính an toàn và độ tin cậy cao hơn.

SHA-2

SHA-2 (Secure Hash Algorithm 2) là một nhóm các hàm băm được thiết kế bởi Cơ quan An ninh Quốc gia Hoa Kỳ (NSA) và công bố lần đầu vào năm 2001. SHA-2 bao gồm nhiều phiên bản với độ dài hàm băm khác nhau như SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224 và SHA-512/256, mỗi phiên bản tạo ra một giá trị băm với độ dài bit khác nhau tùy thuộc vào đặc điểm cụ thể.

Các thuật toán trong SHA-2 được thiết kế để tăng cường mức độ an toàn và không vi phạm quy định về tìm ra hai đầu vào có cùng giá trị băm. SHA-256 và SHA-512 đang được coi là an toàn và phổ biến trong nhiều ứng dụng an ninh thông tin ngày nay.

- SHA-256 tạo ra một giá trị băm 256 bit (32 byte).

- SHA-512 tạo ra một giá trị băm 512 bit (64 byte).

SHA-256 và SHA-512 cung cấp mức độ an toàn cao hơn so với các thuật toán băm cũ như MD5 và SHA-1.

Mặc dù SHA-2 vẫn được coi là an toàn đối với hầu hết các ứng dụng, sự tiến bộ của công nghệ tính toán đã thúc đẩy sự phát triển của SHA-3 nhằm nâng cao tính bảo mật. Tùy vào nhu cầu, SHA-2 vẫn là một lựa chọn mạnh mẽ và an toàn cho nhiều ứng dụng an ninh thông tin hiện nay.